Les offres FxSOC

Une feuille de route cyber adaptée à la singularité de votre infrastructure.

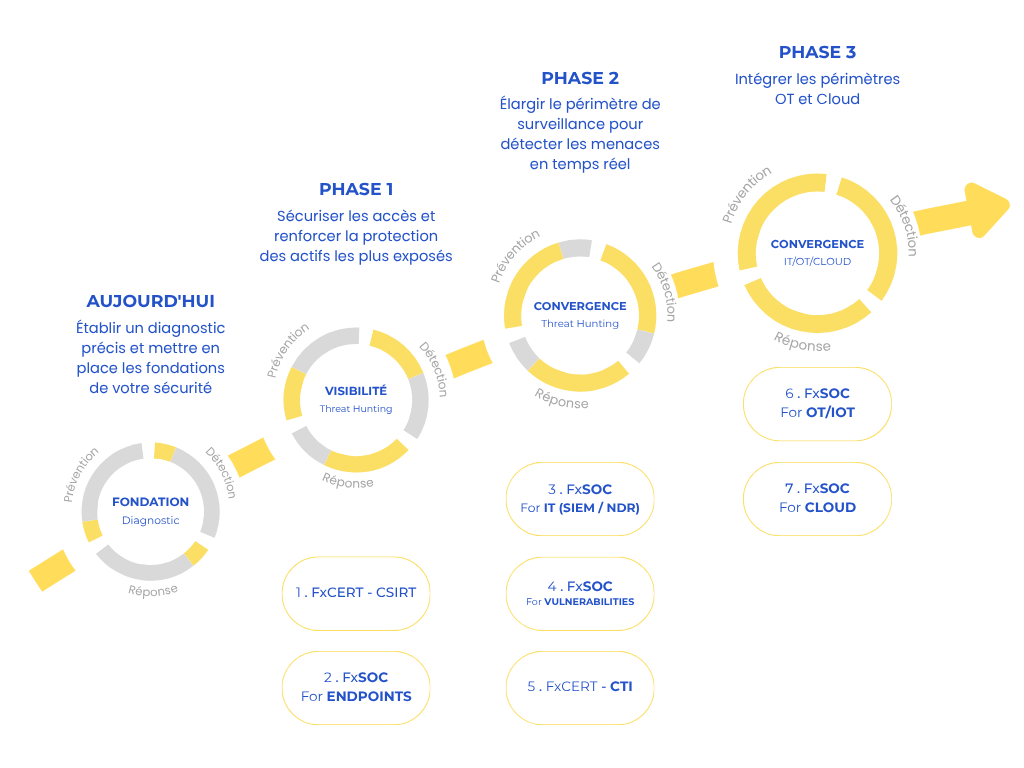

TRAJECTOIRE CYBER-RÉSILIENCE MANAGÉE

Une montée en maturité progressive pour sécuriser vos actifs critiques

Le passage d’une sécurité réactive à une cyber-résilience proactive ne se fait pas en un jour. Notre trajectoire managée vous accompagne étape par étape pour construire une défense robuste, adaptée à la réalité de vos menaces.

Sélectionnez vos briques de sécurité

FxSOC MDR

pilotage continu de votre sécurité opérationnelle

Notre expertise FxSOC assure une protection continue de vos environnements critiques en offrant une visibilité totale sur vos vulnérabilités et la menace externe. Nos analystes préviennent, détectent et neutralisent les incidents en temps réel avant qu’ils n’impactent votre activité.

Efficacité

- Optimisation de chaque étape, de la détection initiale jusqu’à la remédiation finale

- Un temps de réponse ultra-rapide garantissant le meilleur ratio coût/protection

Agilité Multivectorielle

- Fusion naturelle des logs et sondes pour protéger tout type de périmètre (IT, OT, Cloud)

- Une protection évolutive, toujours en avance sur les nouvelles méthodes d’attaque

Synergie Partenaire

- Coopération en temps réel entre vos équipes internes et nos analystes

- Une force d’intervention commune pour neutraliser les incidents complexes sans délai

FxSOC FOR ENDPOINTS

Identification, analyse et remédiation des menaces et actes de malveillance

Sécurisez vos terminaux là où la menace frappe le plus souvent. Notre service s’appuie sur des technologies EDR (Endpoint Detection and Response) pour surveiller en temps réel le comportement de vos ordinateurs et serveurs.

Où que se trouvent vos collaborateurs, FxSOC for Endpoints assure une surveillance 24h/24 et 7j/7 de vos terminaux. Nos experts vous accompagnent dans le choix, le déploiement et le pilotage quotidien de votre EDR pour garantir qu’il opère à 100 % de ses capacités de défense.

Une protection sur mesure

- Malwares et Rançongiciels (Ransomwares)

- Exploitation de failles Zero-day

- Analyses comportementales avancées

- Menaces « Fileless » (sans fichier)

- Détection des mouvements latéraux

Des actions automatisées

- Threat Hunting (traque) permanent

- Confinement automatique des terminaux compromis

- Mise en quarantaine granulaire

- Interruption des processus illégitimes

- Restauration (Rollback) de l’état sain

FxSOC FOR IT (SIEM / NDR)

Analyse comportementale et corrélation multi-sources

Face à des infrastructures hybrides complexes, les attaquants privilégient la discrétion pour se fondre dans le flux de données légitime.

FxSOC for IT assure une visibilité transversale en agrégeant et enrichissant les logs applicatifs, réseaux et infrastructures. L’alliance de nos algorithmes de détection et de l’expertise de nos analystes garantit une identification précise des menaces et une gestion de l’incident de bout en bout.

Les atouts

- Collecte et enrichissement massif des données

- Corrélation intelligente des logs (SIEM)

- Modélisation comportementale et détection d’anomalies

- Qualification experte par nos analystes SOC

- Accompagnement jusqu’à la résolution complète

Une détection infaillible

- Intrusions et mouvements au sein du SI

- Exfiltration de données critiques

- Exploitation frauduleuse des identités

- Connexions vers des infrastructures malveillantes

- Téléchargements de charges utiles (payloads) suspectes

FxSOC FOR Cloud

Maîtrise et sécurité de vos écosystèmes Cloud

La complexité et la nature dynamique des environnements Cloud, souvent gérés par des tiers, rendent la visibilité sur vos actifs et activités critique. Les menaces spécifiques au Cloud imposent de nouveaux paradigmes de détection, distincts des infrastructures traditionnelles.

FxSOC for Cloud répond à ces enjeux : nos experts vous restituent une visibilité intégrale sur vos environnements Cloud publics et unifient votre stratégie de surveillance au sein d’un plan de pilotage unique, incluant vos infrastructures on-premise.

Les challenges

- Menaces Cloud-Natives

- Contrôle des Identités

- Vigilance Resource

- Exploitation de vulnérabilités

Les bénéfices

- Monitoring Cloud continu

- Analyse unifiée et multi-plateforme des identités

- Corrélation intelligente des activités « on-premise » et Cloud

- Visibilité totale et cohérente via un plan de surveillance

- unique

FxSOC FOR OT / IOT

Sécurisation de vos systèmes de production

L’interconnexion croissante de vos environnements industriels (OT) et de vos objets connectés (IoT) crée de nouvelles zones de vulnérabilité. Ces infrastructures critiques sont devenues des cibles prioritaires, avec des risques d’impacts financiers et environnementaux majeurs.

FxSOC for OT/IoT a été spécifiquement conçu pour détecter et neutraliser les menaces sans jamais perturber la continuité de votre production.

Les challenges

- Déployer une surveillance avancée sans impacter la performance de vos chaînes de production

- Protéger vos systèmes d’exploitation anciens (legacy) qui ne supportent plus les solutions de sécurité modernes

- Analyser les flux et protocoles de bas niveau propres au monde industriel

Les bénéfices

- Surveillance Spécialisée 24/7

- Corréler vos événements industriels et informatiques dans un plan de surveillance unique

- Qualifier chaque incident en prenant en compte les spécificités de votre secteur d’activité

FxSOC FOR VULNERABILITIES

Maîtrise et réduction de votre exposition aux risques

L’exploitation des vulnérabilités et les défauts de configuration constituent des vecteurs d’entrée privilégiés pour des attaques furtives ciblant vos actifs critiques. Face à la prolifération des points d’entrée (objets connectés, applications, infrastructures), une simple approche réactive ne suffit plus : la réduction de la surface d’attaque exige une expertise de pointe pour identifier et neutraliser les failles avant leur exploitation.

C’est la mission de FxSOC for Vulnerabilities : nos experts seniors pilotent l’identification, la priorisation stratégique et la remédiation de vos vulnérabilités les plus critiques.

Les challenges

- Orchestration de campagnes complètes, qu’elles soient internes, externes applicatives ou authentifiées.

- Réactivité Critique : Gestion immédiate de campagnes ad-hoc pour neutraliser les vulnérabilités 0-Days dès leur apparition.

- Maîtrise du Backlog : Suivi rigoureux et historique de vos failles pour garantir qu’aucune vulnérabilité ne reste sans réponse.

bénéfices

- Diminution concrète du nombre de points d’entrée exploitables par des attaquants externes ou internes.

- Passage d’une sécurité réactive à une posture proactive, limitant drastiquement l’impact financier et opérationnel d’une potentielle intrusion.

Respect des exigences réglementaires et des standards de sécurité (comme l’ISO 27001 ou l’IEC 62443) grâce à un suivi rigoureux.